В библиотеке glibc обнаружена критическая уязвимость CVE-2015-7547

3

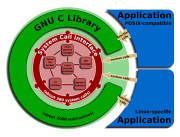

Иллюстрация с сайта Aerandria.Net

Специалисты по ИТ-безопасности из компании Google сообщили в своем блоге, что на днях была «случайно» обнаружена критическая уязвимость в стандартной библиотеке языка Си проекта GNU — glibc.

Уязвимость, получившая номер CVE-2015-7547, была зафиксирована при работе неназванного инженера над запросом о падениях SSH-клиента. Исследование возможностей, открываемых этой проблемой, привело к созданию полноценно работающего эксплоита, позволяющего удалённо выполнять произвольный код. К удивлению экспертов выяснилось, что разработчиков библиотеки glibc, в которой и содержится сама уязвимость (переполнение при вызове функции getaddrinfo), уведомляли об этом ещё в июле 2015 года.

Одновременно с Google этой проблемой занимались специалисты из Red Hat. Совместная работа инженеров принесла плоды в виде патча. Производители популярных GNU/Linux-дистрибутивов, подверженных уязвимости CVE-2015-7547, уже опубликовали обновления. Например, пользователи Ubuntu получили автоматическое обновление пакетов libc минувшей ночью.

Постоянная ссылка к новости: http://www.nixp.ru/news/13686.html. r1j1k по материалам Googleonlinesecurity.Blogspot.Co.Uk.

Уязвимостью SambaCry воспользовались для майнинга криптовалюты Monero на Linux-компьютерах

Уязвимостью SambaCry воспользовались для майнинга криптовалюты Monero на Linux-компьютерах

Уязвимость в ядре Linux для повышения привилегий CVE-2016-0728: эксплоит и патчи

2

Уязвимость в ядре Linux для повышения привилегий CVE-2016-0728: эксплоит и патчи

2

В glibc обнаружена критическая удалённая уязвимость GHOST (CVE-2015-0235)

7

В glibc обнаружена критическая удалённая уязвимость GHOST (CVE-2015-0235)

7

Уязвимость «Гринч» может украсть Рождество у администраторов Linux 4 13

При использовании инструмента командной строки less можно выполнить произвольный код в системе 3 4

Сайт Virus Total предоставляет подробную информацию по вредоносному ПО для Linux 2

Последние комментарии

-

OlegL, 17 декабря 2023 года в 15:00 →

Перекличка

21

OlegL, 17 декабря 2023 года в 15:00 →

Перекличка

21

-

REDkiy, 8 июня 2023 года в 9:09 →

Как «замокать» файл для юниттеста в Python?

2

REDkiy, 8 июня 2023 года в 9:09 →

Как «замокать» файл для юниттеста в Python?

2

-

fhunter, 29 ноября 2022 года в 2:09 →

Проблема с NO_PUBKEY: как получить GPG-ключ и добавить его в базу apt?

6

fhunter, 29 ноября 2022 года в 2:09 →

Проблема с NO_PUBKEY: как получить GPG-ключ и добавить его в базу apt?

6

-

Иванн, 9 апреля 2022 года в 8:31 →

Ассоциация РАСПО провела первое учредительное собрание

1

Иванн, 9 апреля 2022 года в 8:31 →

Ассоциация РАСПО провела первое учредительное собрание

1

-

Kiri11.ADV1, 7 марта 2021 года в 12:01 →

Логи catalina.out в TomCat 9 в формате JSON

1

Kiri11.ADV1, 7 марта 2021 года в 12:01 →

Логи catalina.out в TomCat 9 в формате JSON

1

DevOps as a Service from Palark

DevOps as a Service from Palark

P.S. Перед публикацией текст немного дополнил (как раз сегодня обнаружили на многих машинах с Ubuntu Server автоматический выкат glibc) и картинку весёлую поставил :-)

Да, Убунту не устаёт радовать)

Проверил обновление в Gentoo. Тоже появилось нечто вида

[ebuild U ] sys-libs/glibc-2.21-r2:2.2::gentoo [2.21-r1:2.2::gentoo]

Надеюсь, указанную проблему это обновление устраняет.